Le violazioni dei dati sono inevitabili

Secondo la Commissione Europea, una violazione dei dati si verifica quando i dati sotto la responsabilità di un'organizzazione subiscono un incidente di sicurezza che ne compromette la riservatezza, l'integrità o la disponibilità.

I leader del settore e le autorità di regolamentazione concordano ora su una dura verità: su un arco temporale sufficientemente lungo, le violazioni dei dati sono inevitabili.

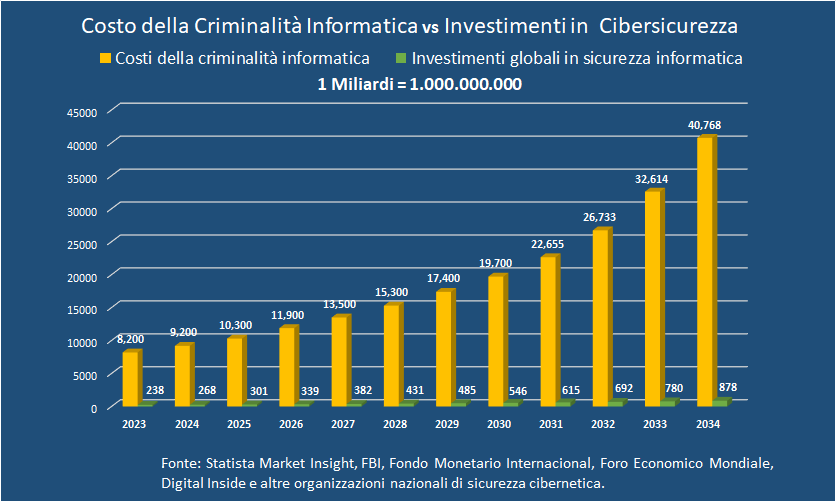

L'IBM Cost of a Data Breach Report 2025 conferma che le violazioni si verificano nonostante i rigorosi controlli preventivi. Con la crescente dipendenza dal digitale, gli attacchi diventano più frequenti, più sofisticati e più costosi.

La domanda non è più se la vostra organizzazione subirà violazioni, ma quando e con quale frequenza.

Di conseguenza, la strategia di sicurezza informatica è passata dalla pura prevenzione alla resilienza: rilevare più velocemente, rispondere più velocemente, recuperare prima.

Ma la resilienza ha un punto cieco critico.