Datenpannen sind unvermeidlich:

Laut Europäischer Kommission liegt eine Datenpannen vor, wenn Daten, die unter der Verantwortung einer Organisation stehen, durch einen Sicherheitsvorfall beeinträchtigt werden, der ihre Vertraulichkeit, Integrität oder Verfügbarkeit gefährdet.

Branchenführer und Aufsichtsbehörden sind sich heute in einer wichtigen Frage einig: Langfristig sind Datenpannen unvermeidbar.

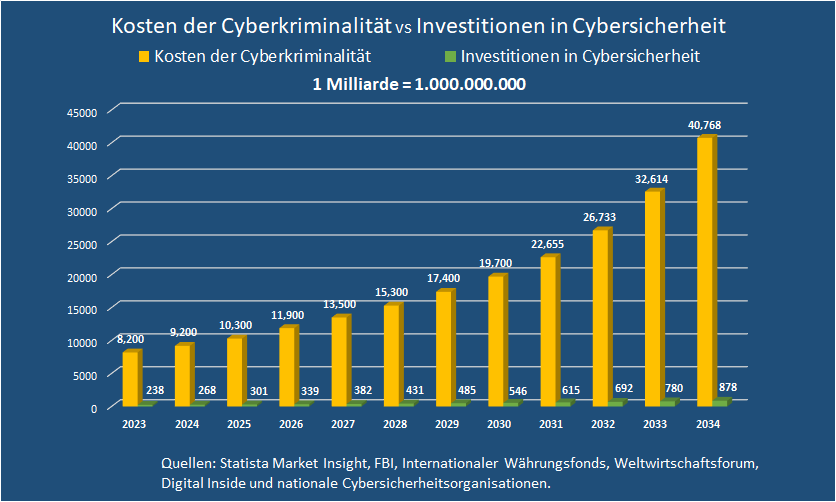

Der IBM-Bericht Cost of a Data Breach Report 2025 bestätigt, dass es trotz starker Präventionsmaßnahmen zu Datenpannen kommt. Mit zunehmender digitaler Abhängigkeit werden Angriffe häufiger, ausgefeilter und kostspieliger.

Es ist nicht mehr die Frage, ob ein Unternehmen angegriffen wird, sondern wann und wie oft.

Infolgedessen hat sich die Cybersicherheitsstrategie von reiner Prävention hin zu Resilienz verlagert: schneller erkennen, schneller reagieren, schneller mindern.

Doch Resilienz hat einen entscheidenden blinden Fleck.