Violações de dados são inevitáveis:

De acordo com a Comissão Europeia, uma violação de dados ocorre quando os dados sob a responsabilidade de uma organização sofrem um incidente de segurança que compromete sua confidencialidade, integridade ou disponibilidade.

Líderes do setor e reguladores agora concordam com uma dura realidade: em um horizonte temporal suficientemente longo, as violações de dados são inevitáveis.

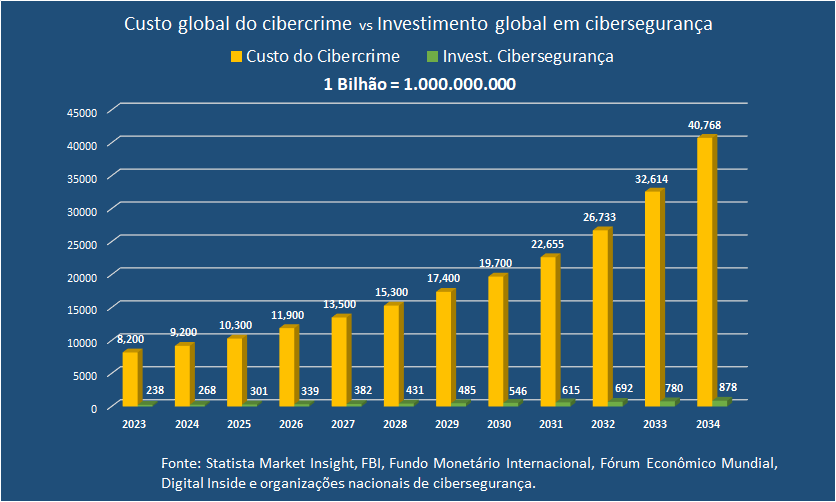

O Relatório de Custo de Violação de Dados da IBM para 2025 confirma que as violações ocorrem apesar de fortes controles preventivos. À medida que a dependência digital cresce, os ataques se tornam mais frequentes, mais sofisticados e mais custosos.

A questão não é mais se sua organização sofrerá uma violação, mas quando, e com que frequência.

Como resultado, a estratégia de cibersegurança passou da prevenção pura para a resiliência: detectar mais rápido, responder mais rapidamente, recuperar mais cedo.

Mas a resiliência tem um ponto cego crítico.