Les violations de données sont inévitables

Selon la Commission européenne, une violation de données se produit lorsque les données sous la responsabilité d'une organisation subissent un incident de sécurité qui compromet leur confidentialité, leur intégrité ou leur disponibilité.

Les leaders du secteur et les régulateurs s'accordent désormais sur une dure vérité : à long terme, les violations de données sont inévitables.

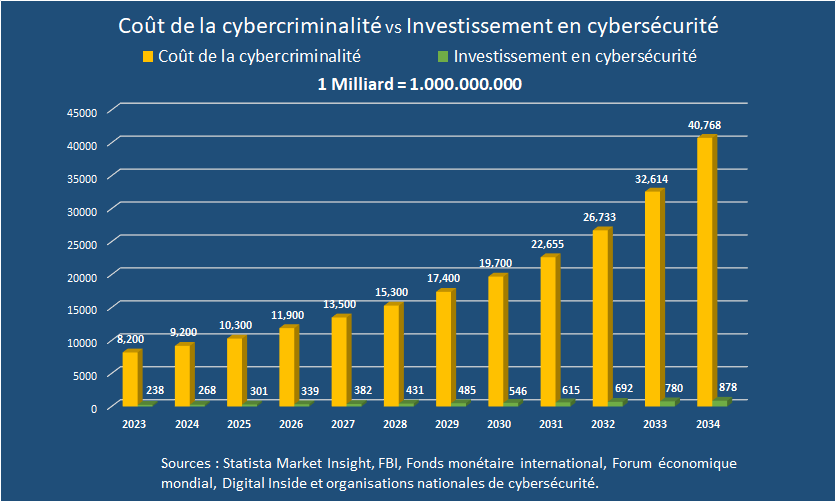

Le rapport IBM Cost of a Data Breach Report 2025 confirme que les violations se produisent malgré des contrôles préventifs stricts. À mesure que la dépendance numérique augmente, les attaques deviennent plus fréquentes, plus sophistiquées et plus coûteuses.

La question n'est plus de savoir si votre organisation sera victime d'une violation, mais plutôt quand et à quelle fréquence.

En conséquence, la stratégie de cybersécurité est passée de la simple prévention à la résilience : détecter plus vite, réagir plus vite, atténuer plus tôt

Mais la résilience présente un angle mort critique.